تجارت آنلاین در افغانستان

تجارت آنلاین در سال های اخیر در افغانستان رشد چشمگیری داشته است و بیشتر مردم اموال مورد نیاز خویش را از این طریق فراهم می سازند.تجارت آنلاین در افغانستان

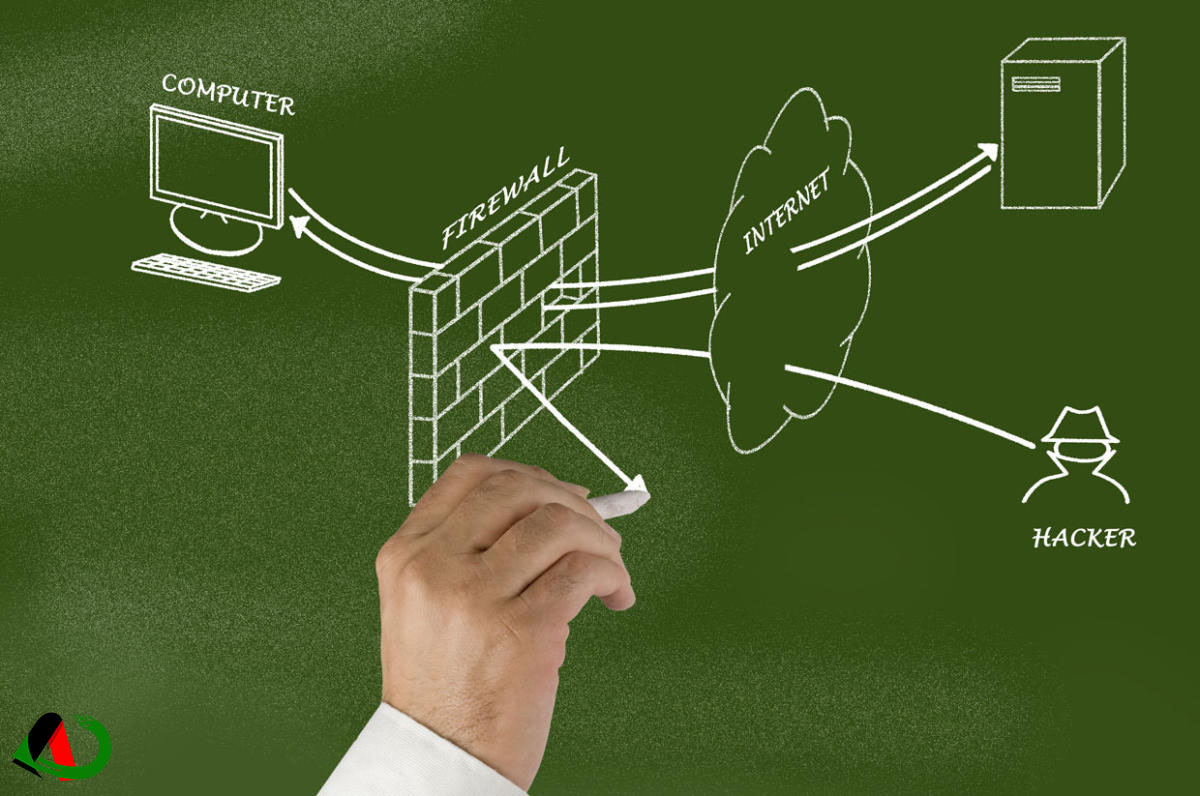

تجارت آنلاین در سال های اخیر در افغانستان رشد چشمگیری داشته است و بیشتر مردم اموال مورد نیاز خویش را از این طریق فراهم می سازند.فایروال چیست و چگونه کار می کند؟

فایروال ها یکی از مهمترین ابزارهای مورد استفاده در امنیت شبکه و کامپیوتر شخصی هستند. به نحوی که تامین امنیت و پایداری شبکه های بزرگ، بدون فایروال ها امکانپذیر نخواهد بود! فایروال ها در دو نوع سخت افزاری و نرم افزاری موجود هستند که هر کدام ویژگی مخصوص خود را دارند. در ابتدا باید بدانیم فایروال چیست و چگونه کار می کند؟

فایروال چیست و چگونه کار می کند؟

فایروال ها ابزارهایی هستند به منظور جلوگیری از نفوذ و هک، دسترسی های غیرمجاز، حملات تکذیب سرویس و مانند آنها در سطح شبکه و یا کامپیوتر شخصی از آنها استفاده می شود. معمولا فایروال ها توسط رولهایی که برای آنها تعریف شده است عمل می کنند و هر آنچه که بر خلاف قوانین تعریف شده باشد عکس العمل در نظرگرفته شده برای آن بصورت خودکار صورت می گیرد. برای مثال اگر رمز عبور بیش از یک تعداد مشخص، بصورت اشتباه وارد شود دسترسی شخص که معمولا بصورت آی پی یا مک آدرس در نظر گرفته می شود بصورت موقت و یا دائم مسدود میشود. همانطور که گفته شد فایروال ها بصورت فایروال سخت افزاری و فایروال نرم افزاری وجود دارند. بنابه عملکرد متفاوت آنها میتوان از یک یا هر دو مدل آن استفاده نمود. معمولا استفاده از هر دو مدل پیشنهاد می شود چون عملکرد آنها در بستر شبکه بصورت متفاوتی صورت می گیرد. در اینجا قصد داریم هر کدام از آنها را بصورت مجزا توضیح دهیم.

فایروال نرم افزاری چیست؟

نرم افزاری هستند که بر روی سیستم عامل نصب می شوند. فایروال نرم افزاری توانایی کنترل ترافیک شبکه را در لایه های محدودی می تواند انجام دهد. به این معنی که قادر است بخشی از لایه های شبکه را کنترل کند که به سیستم عامل منتقل و مربوط می شود و قادر نیست ترافیک قبل از سیستم عامل را کنترل کند. فایروال هایی نظیر Windows, Comodo, CSF, Symantec, Internet Security, … همگی در این مجموعه قرار دارند. نکته قابل توجه در فایروال های نرم افزاری این است که می بایست عملکرد بسیار مناسبی در مقابل درخواست های نرم افزاری داشته باشد. این مورد علاوه بر ساختار نرم افزار به پیکربندی داخلی آن نیز مربوط است. زیرا در غیر اینصورت و عدم وجود ساختار و پیکربندی مناسب به راحتی میتوان آنرا با درخواست های متعدد کنار زد و در حالت Overload قرار داد.

نحوه عملکرد و پیکربندی فایروال نرم افزاری

فایروال نرم افزاری در مدل OSI و TCP/IP تنها در Application Layer قادر به کار خواهد بود. یعنی دقیقا زمانی که درخواست از شبکه بصورت نشست وارد سیستم می شود و تا لایه هفتم OSI ادامه می یابد. نحوه پیکربندی فایروال ها بسیار مهم است و اگر بصورت مناسبی انجام شود در بسیاری از مواقع می تواند کارساز باشد. با توجه به اینکه بخش قابل توجهی از درخواست ها در لایه های بالایی انجام می شود این فایروال نقش مهمی در تامین امنیت دارد.

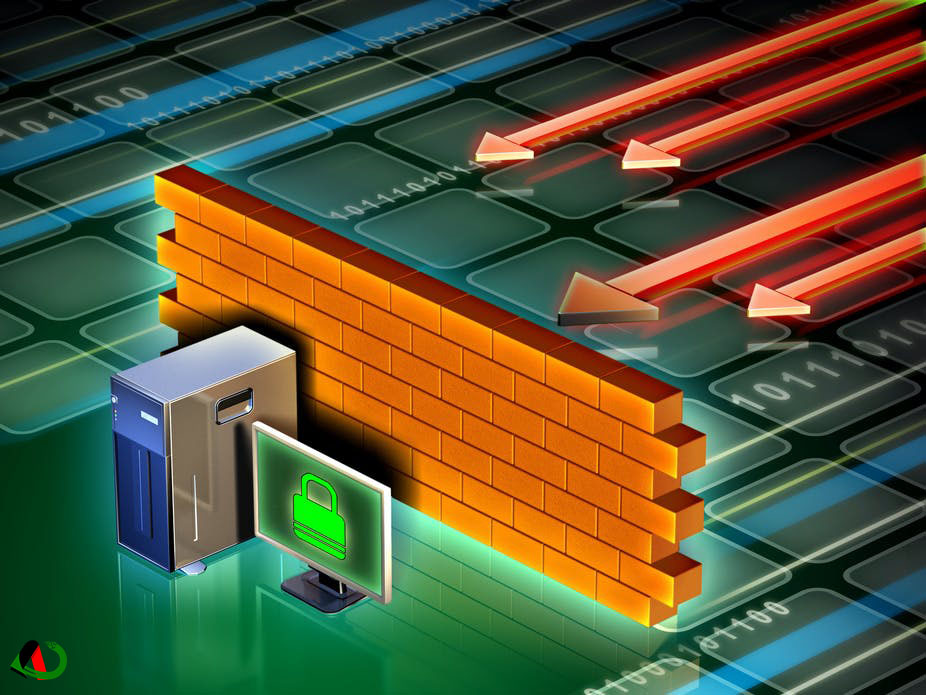

فایروال سخت افزاری چیست؟

سخت افزارهایی هستند که در بستر شبکه و در مسیر روتر یا بر روی آن نصب می شوند. فایروال های سخت افزاری عملکرد بسیار مناسبی در لایه های ابتدایی داشته و در صورت داشتن کارایی لازم موجب می شوند ترافیک سالمی به سیستم ها و فایروال های نرم افزاری برسد. باید توجه داشت که فایروال سخت افزاری قادر نیست بصورت کامل جزئیات بسته های موجود در شبکه را بررسی کند. به همین جهت وجود و استفاده از ترکیب های سخت افزاری و نرم افزاری در سطح شبکه به منظور تامین امنیت شبکه ضروری به نظر می رسد.

نحوه عملکرد و پیکربندی فایروال سخت افزاری

فایروال سخت افزاری عملکرد بسیار مناسبی در لایه های انتقال و شبکه دارد. به اینصورت که با بهره گیری از ابزارهای سخت افزاری مناسب می توان تا حد بالایی از کیفیت و پایداری شبکه اطمینان حاصل کرد. البته در مواقعی ممکن است حمله های بزرگ تکذیب سرویس روی دهد که قدرتمندترین ابزارهای سخت افزاری نیز در مقابل آن ناتوانند.

فایروال ویندوز یکی از ابزارهای امنیتی پایه در این سیستم عامل است. توسط این نرم افزار می توان رولهای خروجی و ورودی به کامپیوتر را کنترل، مسدود و یا مجاز کرد. این ابزار کارایی مناسبی در سطح شبکه نمی تواند داشته باشد و تنها برای سیستم های شخصی قابل استفاده است. نرم افزارهای امنیتی دیگر نیز هستند که به همراه آنتی ویروس ارائه شده و با فعال شدن آنها، این ابزار ویندوز در حالت غیرفعال قرار می گیرد.

انواع فایروالها از لحاظ سطح امنیت

وظیفه اصلی تمامی فایروال ها محافظت از سیستم در برابر نفوذ و دسترسی های غیر مجاز می باشد ، با توجه به اینکه روش انجام این کار توسط انواع مختلف متفاوت می باشد لذا سطح کارایی و امنیتی که ایحاد می کنند متفاوت خواهد بود از این نظر به 5 دسته کلی زیر تقسیم می شوند :

1. فایروالهای مداری (Circuit Level Firewall)

2. فایروالهای پروکسی سرور (Proxy Server)

3. فایروالهای فیلترینگ بسته (Packet Filtering)

4. فایروالهای بررسیکنندهی وضعیت (Stateful inspection)

5. فایروالهای نسل بعدی (next generation firewall)

#طراحی_سایت_در_افغانستان

#طراحی_اپلیکشن_در_افغانستان

#تولید_گیم_در_افغانستان

#تولید_سایت_ در_افغانستان

#تولید_استارتاپ_در_افغانستان

#اولین_دیتا

#موبایل_های_هوشمند

#تکنالوجی

#فایروال

گوشی های هوشمند آینده چه ویژگی هایی دارند؟

تکنالوجی هر روز ورق تازهای رو میکند و روز به روز بیشتر به سمت ایدههای تازه و دنیایی آسانتر میرود. طبیعی است که این تغییرات شامل حال گوشیهای هوشمند هم بشود. در این مقاله با پنج ویژگی پیشبینی شده برای گوشیهای هوشمند در آینده آشنا خواهید شد که بعضیهایشان همین الان هم در حال آزمون و خطا هستند. با این تغییرات جالب بیشتر آشنا شوید.

- کنترل عملکرد گوشی از طریق ذهن

در گذشته کنترل اشیا از طریق ذهن، سوژه فیلمهای تخیلی بود؛ اما از آنجایی که ممکن کردن بسیاری از ناممکنها در برنامه کار بشر قرار دارد، این مورد هم در آینده به واقعیت تبدیل خواهد شد. به همین دلیل پیش بینی میشود گوشیهای هوشمند در آینده قابلیت کنترل شدن از طریق ذهن را داشته باشند.

در حال حاضر استفاده از سیری اپل، گوگل اسیستنت و بیکسبی سامسونگ امکان کنترل صوتی را برای بشر فراهم کرده است؛ اما بشر از این هم جلوتر خواهد رفت و صرفا با فکر کردن میتواند عکسهایش را ادیت کند، موزیک ویدئوی مورد علاقهاش را باز کند یا اپلیکیشن مد نظرش را به کار گیرد.

جالب است بدانید دانشمندان دانشگاه MIT روی نوعی تکنالوجی خاصی به نام AlterEgo کار میکنند که به کاربر امکان ارتباط گرفتن با دستگاه را صرفا از طریق افکارش میدهد. این پروژه به دانشمندان امیدواری داده که در آینده نیازی به نصب وسیله خاصی روی سر نباشد تا افکار را به فرمان تبدیل کند.

- خداحافظی با تمام شدن شارژ گوشی

تغییر و تحول بعدی که برای آینده پیش بینی میشود، احتمالا تمام پاور بانکها را از دور خارج خواهد کرد. در حال حاضر شارژ شدن گوشی یا از طریق شارژر و پاور بانک انجام میشود یا از طریق شارژر بی سیم و طولانیترین میزان شارژ ماندن گوشیها ۴۸ ساعت است؛ حتی در مورد گوشیهایی مثل گوشی سامسونگ a۵۰ که شارژ را خوب نگه میدارد و قیمت مناسبی دارند؛ اما در آینده این شرایط تغییر خواهد کرد و شارژرها نه تنها قادر خواهند بود گوشیها را از فواصل دورتر شارژ کنند؛ بلکه ممکن است شرایط طوری شود که دکلهایی شبیه دکلها و برجهای مخابراتی صرفا برای شارژ گوشیها نصب شود که قادر هستند از فواصل کیلومتری گوشیها را شارژ کنند. با این حساب شارژر و پاور بانک مفهوم فعلی خود را از دست خواهند داد.

- گوشی هایی که کش میآیند

درست مثل خمیری که وقتی دو سر آن را بکشید، کش میآید؛ نسل آینده گوشیهای هوشمند هم ارتجاعی خواهد بود. به این معنی که میتوانید ابعاد گوشی را کوچک و بزرگ کنید، آن را به راحتی تا کنید و خلاصه هر بلایی که دوست دارید سرش بیاورید و گوشی آخ نگوید. این فناوری در حال حاضر در دست بررسی است و شرکتهای معتبر تولید گوشی همراه مثل سامسونگ و هواوی هم آن را در برنامه کارشان قرار دادهاند.

در آینده میتوان موقع تماشای ویدئو اندازه صفحه را بزرگ کرد و وقتی ویدئوی مذکور تمام شد، آن را تا کرد و داخل کیف قرار داد؛ البته باید به خاطر داشته باشید که قابلیت ارتجاعی گوشیهای آینده محدود و تا سقف مشخصی خواهد بود؛ چون وقتی گوشی کش بیاید، لازم است که اجزای داخلی آن هم کش بیایند و این کش آمدن حد معینی دارد.

- رنگ گوشی را عوض کنید

گوشیهای فعلی در رنگهای مختلفی تولید میشوند و معمولا قیمت بعضی رنگها نسبت به بقیه بیشتر است. در گذشته هم تغییر رنگ گوشیها از طریق عوض کردن قاب پشت گوشی امکان پذیر بود و بعضی گوشیها مثل نوکیا با تغییر رنگ پشت گوشی، صفحه نمایشی به همان رنگ پیدا میکردند.

این قضیه و قضایای مشابه، اما دوام زیادی ندارد؛ چون در آینده قرار است پنل الای دی پشت گوشیها قرار بگیرد که انتخاب رنگ آن کاملا در اختیار کاربر قرار دارد؛ یعنی اگر امروز در حال و هوای پر هیجان قرمز هستید، میتوانید رنگ پشت گوشیتان را قرمز انتخاب کنید و اگر فردا دلتان آرامش بیشتری خواست، آبی آسمانی را به گوشیتان اضافه کنید. این ویژگی دست کاربر را در تجربه بالاتر و بهتری از شخصی سازی تکنالوجی باز میگذارد و تغییر رنگ گوشیها در کنار تغییر رنگ کفشها و لباسها، دنیای تازهای را خلق خواهد کرد.

- اولد (OLED) و جوهر الکترونیکی در یک قاب

تفاوت اولد و جوهر الکترونیکی را جایی میتوان فهمید که پای مطالعه و تماشای فیلم وسط باشد؛ در حالی که برای تماشای فیلم اولد بهترین گزینه است، جوهر الکترونیکی مطالعه روی گوشی و تبلت را بسیار آسان میکند و کمترین فشار را به چشم وارد خواهد کرد؛ درست مثل کاری که کتابخوانهای آمازون انجام میدهند.

پیش بینیهای دنیای تکنالوجی حاکی از این است که در آینده دیگر لازم نیست برای خواندن کتاب سراغ کتابخوان بروید و برای دیدن فیلم سراغ گوشیتان برگردید؛ بلکه هر دوی این کارها را توسط یک گوشی انجام خواهید داد و تنها با یک کلیک میتوانید وضعیت گوشی را از اولد به جوهر الکترونیکی و برعکس تغییر دهید.

#طراحی_سایت_در_افغانستان

#طراحی_اپلیکشن_در_افغانستان

#تولید_گیم_در_افغانستان

#تولید_سایت_ در_افغانستان

#تولید_استارتاپ_در_افغانستان

#اولین_دیتا

#موبایل_های_هوشمند

#تکنالوجی

کرک نرم افزاری چیست؟

کرک در لغت به معنی نفوذ و رخنه کردن میباشد. نام علمی کرکینگ نرم افزار، اینجینیری معکوس Reverse Engineering میباشد.هر شرکت یا شخصی که برنامه ای رو میسازد و می خواهد از راه فروش آن برنامه پول در بیاورد معمولاً محدودیت هایی را در نسخه رایگان برنامه قرار می دهد(مثل محدودیت زمانی و …) که اگر شما بخواهید از آن برنامه به طورکامل استفاده کنید باید برای آن برنامه پول بدهید تا (مثلا با استفاده از شماره سریالی که به شما داده می شود)محدودیت ها را از روی ان برنامه بردارید.

چگونه یک نرم افزار یا بازی را کرک کنیم ؟

بعضی از کرک ها به شکل آیکون خود نرم افزار میباشد روش کار این نوع کرک اینگونه است که ما بعد از اینکه نرم افزار مورد نظرمان را نصب کردیم باید کرکی را که آیکون آن هم اسم و هم شکل آیکون اجرائی نرم افزار میباشد را کپی کرده و در شاخه ای که نرم افزار نصب شده است paste نماییم در اینگونه مواقع شما پیامی را دریافت مینمایید که باید گزینه yes را کلیک نمایید تا آیکون کرک شما جایگزین (Overwrite) آیکون اصلی شود . بیشتر بازیها از این روش کرک استفاده مینمایند.

لازم به ذکر است که اگر به همراه فایل کرک (exe.) فایلهای با پسوند dll. یا ini. یا dat. وجود داشت شما آنها را نیز باید کپی کرده و در شاخه نصب نرم افزار paste نمایید.

در مورد این نوع کرک یادآوری میکنیم که حتما در هنگام کرک کردن باید نرم افزار مورد نظر بسته باشد یعنی در حال اجرا نباشد و گرنه پیغام خطا دریافت میکنید.

انواع دیگر کرک ها

Patch یا Patcher

ویرایش و تغییر دستورات نرم افزار را پچ می گویند و بعد عمل پچ ، نرم افزار کوچکی برای کاربر می توان ساخت که Patcher پچر گفته می شود بعد اجرا و زدن کلید پچ، نرم افزار پچ و کرک میشود.

KeyGen یا KeyMaker

کیجن یا کلیدساز نرم افزاری می باشد که شرکت ها بعد ساخت نرم افزار و طراحی سیستم رجیستری، کلید ساز را برای نرم افزار تولید شده می سازند اما این کلید ساز در شرکت جهت فروش می باشد. کرکر ها از طریق معکوس کردن الگوریتم ها کلید ساز شرکت را می سازند.

KeyGen اکثرا با زبان اسمبلی نوشته میشود.

Loader

درصورتی که نتوان نرم افزار را به صورت فیریکی ویرایش کرد ، می توان از طریق حافظه (RAM) اینکار را انجام و دستورات را قبل از شروع به کار نرم افزار تغییر داد.

به این صورت یک نرم افزار کوچک به نام لودر ساخته می شود که در آن خط و کدی که در حافظه باید تغییر داده شود را به لودر داده تا در حین بارگذاری دستورات تغییر و نرم افزار کرک شود.

سریال نامبر Serial Number

گاهی هنگام خرید نرم افزار مشاهده می کنید که سریال نمبر بر روی سی دی یا کاور نرم افزار هک شده است و یا هنگام دانلود نرم افزار سریال نمبر آن به شما ارائه می شود . این روش آسان ترین روش برای فعال سازی نرم افزار می باشد که گاهی فقط شامل چند شماره و حرف می باشد و گاهی علاوه بر شماره و حرف شامل نام ، شرکت و ایمیل هم می باشد که باید در هنگام نصب نرم افزار این موارد را در محل مربوطه وارد نمایید.

#طراحی_سایت_در_افغانستان

#طراحی_اپلیکشن_در_افغانستان

#تولید_گیم_در_افغانستان

#تولید_سایت_ در_افغانستان

#تولید_استارتاپ_در_افغانستان

#اولین_دیتا

#کرک_نرم_افزار

#cracking

نسل های مختلف اینترنت موبایل

اگر شما یکی از کاربران قدیمی گوشی های هوشمند باشید، طبیعتا با نسل های مختلف اینترنت تجربه کار کردن دارید که به مرور زمان این علامت پیشرفت زیادی کرده است و شما می توانید این تغییرات را احساس کنید. این در حالی است که اینترنت ضروری ترین ابزار در زندگی هر یک از ما می باشد که به آن نیاز همیشگی داریم و به حدی به آن عادت کرده ایم که شاید زندگی بدون اینترنت برای هر یک از ما یک دنیای تاریک و بی فایده باشد!

خوشبختانه با پیشرفت در زیرساخت های اینترنت، شاهد اینترنت پر سرعت در زمان حال هستیم. اما آیا تاکنون به چنین چیزی فکر کرده اید؟ آیا در مورد تفاوت های این نسل های مختلف از نوع شبکه که در بالای اسکرین موبایل شما ظاهر شده است، اطلاعی دارید؟! اگر شما به دنبال این مفاهیم هستید، در ادامه ی این مقاله از اولین دیتا شما را با این مفاهیم آشنا خواهیم کرد. همراه اولین دیتا باشید.

معنی علامت 2G و G درموبایل های هوشمند

حرف G نماینده فناوری GPRS، مخفف General Packet Radio Service است که پایینترین سرعت اینترنت موبایل را نشان میدهد. بنابراین وقتی حرف G را در کنار علامت قدرت سیگنال اینترنت دیدید، یعنی با پایینترین سرعت به اینترنت وصل شدید.از آنجایی که این فناوری گاهی با نام 2G هم شناخته میشود، آن را باید قدیمیترین فناوری انتقال اطلاعات در موبایل دانست.

نرخ انتقالی اینترنت 2G بین 56 تا 114 کیلوبایت بر ثانیه است و برای ارسال پیامهای متنی در برنامههایی مثل WhatsApp کافیست.البته این هم یادتان نرود، اگر سیگنال موبایل ضعیف باشد سرعت تبادل اطلاعات از این هم پایینتر خواهد آمد.

معنی علامت E در موبایل های هوشمند

معنی علامت های موبایل حرف E مخفف عبارت EDGE و کوتاه شده Enhanced Data rates for GSM Revolution است که با نام Enhanced GPRS هم شناخته میشود. این فناوری، چیزی بین فناوریهای 2G و 3G است و به همین علت گاهی بعنوان 2.5 G هم ازآن یاد میشود.

EDGE سریعتر از GPRS است، هرچند بازهم مناسب وبگردی نیست. باز کردن صفحات وب با اینترنت E زمانبر است و برخی از آنهایی که GPRS را بعنوان 2.5 G میشناسند، از EDGE به عنوان اینترنت2.75 G هم یاد میکنند.

معنی علامت 3G و H و H+ در موبایل های هوشمند

معنی علامت های گوشی های هوشمند 3G به معنی نسل سوم فناوریهای موبایل است. این فناوری، از سیستم ارتباطات جهانی موبایل استفاده میکند و مبتنی بر استانداردهای GSM است. معمولاً 3G نرخ تبادل اطلاعاتی معادل 384 کیلو بایت بر ثانیه را پشتیبانی میکند، اما با توجه روش بهکارگیری آن در شبکههای مختلف، نرخ تبادل داده میتواند تا 42 مگابایت بر ثانیه نیز افزایش یابد.

معمولاً 3G سریعتر از EDGE است و با آن میتوانید به راحتی وبگردی کنید، عکسهای اینستاگرام را ببینید (البته ممکن است کمی طول بکشد)، توییتر را چک کنید و آنلاین موسیقی گوش دهید.

معنی علامت H و H+ در موبایل های هوشمند

معنی علامت های گوشی های هوشمند حرف H کوتاه شده HSPA و مخفف High Speed Packet Access است. این فناوری نتیجه ارتقای فناوری 3G است و نرخ تبادل داده بالاتری از 3G را ارئه میدهد. HSPA قادر است دانلود تا 14 مگابایت بر ثانیه و آپلود تا 76/5 مگابایت بر ثانیه را پشتیبانی کند.

وقتی که حرف H را در قسمت سیگنال موبایل مشاهده کنید، میتوانید موزیک و ویدئوهای آنلاین را با پازهای کمتری ببینید، اما دانلود کردن فیلم، زمان زیادی لازم خواهد داشت.

معنی علامت های موبایل های هوشمند H+ به معنی HSPA تقویت شده است و سرعت بیشتری هم دارد. انتقال نسبتاً سریعتر داده در H+ باعث روان شدن قابل ملاحظه دانلود ویدئو و گوش دادن آنلاین موسیقی خواهد شد.

معنی علامت 4G و 4.5G در موبایل های هوشمند

فناوری 4G فعلاً سریعترین فناوری انتقال دیتای موبایل درکشور است و قابلیت پشتیبانی سرعت دانلود تا یک گیگابایت بر ثانیه را هم دارد. البته با رونمایی از اینترنت 5G قطعا باید منتظر خبرهای بهتری در حوزه اینترنت باشیم!

برخی از کشورها در حال کار روی راهاندازی فناوری 5G هستند که قابلیت ارائه سرعت دانلود تا 20 گیگابایت بر ثانیه را دارد!

معنی علامت 5G در موبایل های هوشمند

اینترنت نسل پنجم جدیدترین نسل از اینترنت می باشد که نه تنها انسان ها را بلکه اشیاء را هم به یکدیگر متصل می کند و به همین دلیل به اینترنت نسل پنجم، اینترنت اشیاء هم گفته می باشد که طبیعتا می تواند تجربه کاربری خوبی را برای هر یک از ما به ارمغان بیاورد. با این وجود هنوز این نسل از اینترنت در تمام جهان اجرا نشده است و باید کمی صبر کنیم تا در طی سال های آینده بتوانیم از این نسل از اینترنت استفاده کنیم و تجربه کاربری خود را کامل کنیم.

#طراحی_سایت_در_افغانستان

#طراحی_اپلیکشن_در_افغانستان

#تولید_گیم_در_افغانستان

#تولید_سایت_ در_افغانستان

#تولید_استارتاپ_در_افغانستان

#اولین_دیتا

#موبایل_های_هوشمند

ساختار بلاک چین به زبان ساده

هر یک از بلاک های موجود در بلاک چین از قسمت های دیجیتالی اطلاعات که شامل سه بخش است تشکیل شده اند:

۱) اطلاعات مربوط به معامله های شما: به عنوان مثال تاریخ، زمان و مبلغ آخرین خرید بیت کوین شما.

۲)اطلاعات شرکت کنندگان در معاملات: استفاده از امضای دیجیتال به جای نام واقعی شما، خرید شما بدون هیچ گونه اطلاعات شناسایی با استفاده از یک “امضای دیجیتال” منحصر به فرد ثبت می شود.

۳)هر بلاک اطلاعات متمایزی با دیگر بلاک ها دارد: همانطور که هریک از ما اثر انگشت داریم تا بتوانیم از یکدیگر متمایز شویم، هر بلاک کد منحصر به فردی به نام “هش” (hash) را ذخیره می کند که به ما امکان می دهد آن را از هر بلاک دیگر تشخیص دهیم. به این ترتیب بلاکهای مربوط به دو معامله با جزئیات یکسان، به دلیل کدهای منحصر به فرد آنها، از هم قابل تفکیک هستند.

بلاک چین چگونه کار می کند؟

بیایید برای درک بهتر کارکرد بلاک چین به معامله های بیت کوین بپردازیم. بلاک چین تمامی اطلاعات و جزییات تک تک معاملات صورت گرفته با این ارز دیجیتال را در خود ذخیره میکند و اگر یک کاربر بخواهد یک بیت کوین را بیش از دو بار معامله (یعنی کلاهبرداری کند) مانع آن می شود.

هر بلاک زمانی که دیتاهای جدید را ذخیره می کند به بلاک چین اضافه می شود. و این گونه با زنجیره ای از چندین بلاک که بهم وصل شده اند عنوان کلی بلاک چین پدید می آید برای اینکه یک بلاک به بلاک چین اضافه شود، باید چهار اتفاق رخ دهد:

۱) یک معامله باید انجام شود.

۲) پس از خرید، معامله شما باید تأیید شود. این کار را شبکه کامپیوتری که بیش از هزاران کامپیوتر هستند و در سراسر جهان گسترده اند انجام می دهند. این شبکه از طریق کامپیوتربررسی می کند که معامله مطابق سفارش شما انجام شده باشد.

۳) جای ذخیره هر معامله باید در دل یک بلاک باشد. پس از تأیید درستی معامله شما، اطلاعات در یک بلاک اختصاصی ثبت می شود. در آنجا، اطلاعات معامله شما در کنار بی شمار معامله مشابه قرار می گیرد.

۴) به هر بلاک باید هَش (کد) داده شود: پس از تأیید همه معاملات یک بلاک، باید به آن بلاک یک کد شناسایی منحصر به فرد به نام هَش داده شود. پس از گرفتن هَش اختصاصی، آن بلاک به بلاک چین اضافه می شود.

چرا بلاک چین اهمیت دارد؟

فناوری بلاک چین و کاربردهایش بی نظیر و نامحدود است و تقریبا میتواند در هر چیزی که معامله پذیر باشد از جمله نقل و انتقال پول، اجناس یا املاک کاربرد داشته باشد.

بلاک چین بزرگترین مانع کلاهبردارن است، زیرا هر نوع معامله صورت گرفته با تمام جزییات آن در دفتر کل ثبت شده و همه طرفین معامله میتوانند به این جزییات دسترسی داشته باشند.

بلاک چین چه مشکلات و محدودیت هایی دارد؟

۱) اصطلاحات تخصصی: فناوری بلاک چین به دلیل نوظهوری دارای مجموعه لغات کاملا جدید است. خوشبختانه در طول این چند سال تلاش های متعددی در زمینه ارائه لغت نامه ها، تعاریف و فهرست های کامل و آسان انجام شده است.

۲) گستردگی شبکه: باید شبکه ای بزرگ از کاربران وجود داشته باشد که بلاک چین ها به سود کامل برسند. و همچنان بر سر این که آیا این گستردگی ایراد مهمی برای برخی از پروژه های مجاز بلاک چین ها هست یا نه بحث وجود دارد.

۳) هزینه معامله ها، سرعت شبکه: تبادلات بیت کوین که در چند سال اول حضورش تقریبا رایگان اعلام شد، اکنون هزینه های قابل توجهی دارد.

۴) نقص امنیتی غیرقابل اجتناب: در بیت کوین و سایر بلاک چین ها یک نقص امنیتی قابل توجه وجود دارد: اگر بیش از نیمی از کامپیوترهایی که به عنوان گره در شبکه فعالیت می کنند دروغ بگویند (دقت داشته باشید بیش از نیمی از کامپیوترها)، دروغ به حقیقت تبدیل می شود. این نقص “حمله ۵۱ درصد” نامیده می شود و ساتوشی ناکاموتو در زمان راه اندازی بیت کوین به آن اشاره کرد. به همین دلیل استخرهای استخراج بیت کوین توسط جمع به دقت مورد نظارت قرار می گیرد تا اطمینان حاصل شود که هیچ کس ناآگاهانه چنین نفوذی را در شبکه فراهم نمی آورد.

#طراحی_سایت_در_افغانستان

#طراحی_اپلیکشن_در_افغانستان

#تولید_گیم_در_افغانستان

#تولید_سایت_ در_افغانستان

#تولید_استارتاپ_در_افغانستان

#اولین_دیتا

#برنامه_نویسی_کامپیوتر

#تولید_CRM_در_افغانستان

#تولید_سایت_فروشگاهی_در_افغانستان

#کسب_و_کار_آنلاین

#ارزدیجیتالی

#بیت_کوین

#بلاکچین